CTI dapat mendorong penciptaan model ancaman yang memberikan kemampuan untuk membuat keputusan yang berpengetahuan luas untuk kesiapsiagaan ancaman siber, pencegahan, deteksi dan tindakan respon terhadap berbagai ancaman siber yang muncul atau diprediksi.

Jakarta, Komite.id – Seperti yang diketahui, saat ini e-commerce telah menjadi salah satu sumber peningkatan pendapatan ekonomi di Indonesia. Terlebih kini pertumbuhan startup lokal yang juga kian meningkat, terbukti dengan Indonesia yang menduduki posisi ke lima dunia dengan 2.193 startup di tahun 2019 setelah AS, India, Inggris, dan Kanada. Hal ini tentu menjadi peluang Indonesia untuk terus memperkenalkan produk lokal ke berbagai belahan dunia.

Sebagai salah satu perusaan Unicorn Indonesia, GoTo yang baru diresmikan pada bulan Mei 2021 tahun lalu. Berasal dari gabungan dua startup antara Gojek dan Tokopedia, GoTo diklaim menjadi perusahaan teknologi terbesar di Indonesia. Kolaborasi antar kedua platform ini nyatanya juga berisiko pada keamanan data konsumen pengguna dua aplikasi tersebut.

Berkaitan dengan keamanan data, Head of Cyber Threat Intelligence (CTI) at Gojek/GoToFinancial, Jurgen Visser sebagai salah satu panelist dalam kegiatan Websummit DataSecurAI 2022 memaparkan materi tentang ‘From Foundational CSOC to Building a Cyber Artificial Intelligence Capability’, di hari pertama, Selasa (29/03/22).

Dalam Cyber Security Operation Centers (CSOC) di seluruh dunia tentu membutuhkan yang namanya analisis pada tahap pertama. Beberapa dari CSOC ini akan memiliki pelatihan on-boarding yang tepat dan beberapa tidak. Berdasarkan pengalaman yang dimiliki sebelumnya dan pemahaman yang dimiliki saat ini oleh Jurgen tentang model teori, dirinya telah berusaha untuk menyederhanakan, menyatukan dan menyediakan kerangka kerja untuk membangun jalur pengembangan karir Analis Keamanan Cyber di seluruh dunia.

“Seorang analis keamanan cyber senior harus dapat mencapai kesederhanaan di sisi kompleksitas yang jauh untuk dapat mengkomunikasikan risiko keamanan cyber, ancaman dan tindakan balasan terkait secara sederhana, efektif dan dapat ditindaklanjuti,” terang Jurgen saat menjadi panelist dalam Websummit DataSecurAI 2022, melalui virtual zoom, Selasa (29/03/22).

Dalam pemaparannya, Jurgen menjelaskan bahwa hal yang perlu diperhatikan terkait CSOC ialah Use Case (Penggunaan Kasus). Dalam hal ini, kita perlu menerapkan strategi untuk membangun deteksi keefektivan pada penggunaan kasus. Hal pertama yang dilakukan dalam kasus penggunaan ialah mengumpulkan, mengidentifikasi dan memprioritaskan perangkat lunak serta aset risiko dari penyerang. Selanjutnya memutuskan dan menerapkan “Threat Modelling Strategy” berdasarkan penyerang, perangkat lunak, aset, atau model perlakuan yang berpusat pada risiko. Setelah itu juga perlu untuk mengidentifikasi, memprioritaskan dan mengoperasionalkan penggunaan kasus dan integrasi.

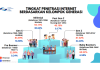

Selanjutnya, hal lain yang perlu diperhatikan ialah beberapa jenis model analisis teknologi cybersecurity, di antaranya Security Information and Event Management (SIEM), Security Orchestration Automation & Response (SOAR) dan Endpoint Detection & Response (EDR). Sebagai informasi, penggunaan teknologi SIEM merupakan sebuah praktek pengumpulan log untuk keamanan perusahaan dan sebagai laporan peringatan, misalnya saat ada upaya log-in yang gagal serta aktivitas yang dideteksi berbahaya. Sementara, SOAR bertindak berdasarkan informasi. Di mana SOAR bekerja untuk mengumpulkan dan menyusun semua data dari aplikasi keamanan dan sebagai umpan untuk Threat Intelligence. SOAR diyakini memiliki kemampuan lebih unggul karena dapat mengotomatisasikan respon dan mengoordinasikan perintah keamanan secara otomatis kepada seluruh aplikasi serta proses yang terhubung.

Sedangkan EDR merupakan alat yang dapat memantau endpoint kita pada saat terdeteksinya perilaku yang mencurigakan. Tugas EDR ialah mengingatkan jika terjadinya disrupsi dan memberikan data bermanfaat dan menganalisis perilaku untuk mempermudah dalam mengidentifikasi penyerangan. Perlu diketahui, Endpoint seringkali digunakan sebagai peretas untuk mengancam perusahaan, untuk itu, EDR dapat menjadi saran bagi seluruh perusahaan.

Tahapan selanjutnya ialah menerapkan Cyber Threat Intelligence (CTI). Dikatakan oleh Head of Cyber Threat Intelligence (CTI) at Gojek/GoToFinancial, CTI merupakan pengumpulan dan analisis informasi tentang ancaman dan musuh siber. CTI dapat mendorong penciptaan model ancaman yang memberikan kemampuan untuk membuat keputusan yang berpengetahuan luas untuk kesiapsiagaan ancaman siber, pencegahan, deteksi dan tindakan respon terhadap berbagai ancaman siber yang muncul atau diprediksi. Program CTI diyakini berguna untuk para pemimpin Bisnis Senior membuat informasi strategi, operasional, dan taktis yang condong ke depan pada ancaman atau serangan siber yang di prediksi ke suatu organisasi.

Pada pemaparannya, Jurgen juga menjelaskan beberapa manfaat CTI, antara lain dapat membantu mengurangi efektivitas ancaman atau serangan cyber yang ada, dapat merekomendasikan strategi dan taktik yang bisa ditindaklanjuti dan diterapkan untuk membantu mengurangi risiko cyber, membantu organisasi mengidentifikasi peluang permusuhan untuk serangan dan secara proaktif mengurangi risiko cyber, membantu memberikan kesadaran situasional tingkat tinggi kepada manajemen dan eksekutif untuk memahami ancaman signifikan guna melindungi aset penting dan proses bisnis, menyediakan Kampanye Aktor Ancaman yang dianalisis untuk membantu tim keamanan mengalihkan penyelidikan mereka dari indikator spesifik untuk menyerang.

“Saat ini ada banyak vendor keamanan cyber di luar sana yang menyediakan solusi yang menawarkan AI (kecerdasan buatan) atau ML (pembelajaran mesin) tanpa menentukan apa yang sebenarnya diperlukan dalam solusi poin mereka. Sehingga, ini telah menciptakan beberapa keengganan di antara para profesional keamanan cyber terhadap vendor yang secara terang-terangan menggunakan jenis istilah pemasaran,” jelasnya.